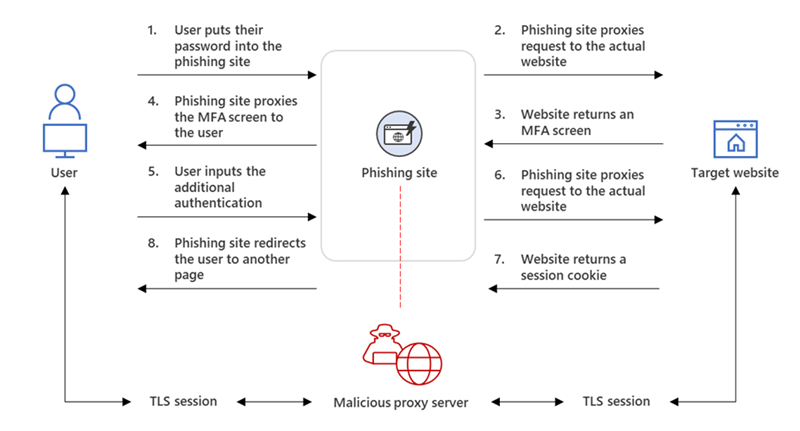

EvilProxy 공격 흐름.

보안 복원

Resecurity의 보안 연구원들은 온라인에서 대규모 브랜드 계정을 가진 사용자를 공격하기 위한 사용하기 쉬운 인터페이스와 다단계 인증(MFA)을 우회하는 기능을 제공하는 EvilProxy라는 새로운 피싱 툴킷을 서비스로 자세히 설명했습니다.

다음과 같은 다단계 인증을 공격하는 역방향 프록시 모들리쉬카몇 년 동안 사용 가능했지만 EvilProxy를 사용하면 그래픽 사용자 인터페이스인 Resecurity를 통해 고급 피싱 링크를 쉽게 만들고 제공할 수 있습니다. 그는 말했다.

EvilProxy는 피해자와 사용자가 연결하려는 실제 사이트 사이에 위치하며 유효한 세션 쿠키를 선택하여 사용자 이름, 비밀번호 및/또는 2단계 인증 코드로 인증할 필요가 없다고 보안 공급업체가 설명했습니다.

여기에는 SMS 또는 앱 토큰이 있는 MFA 지원 계정이 포함됩니다.

Apple, Facebook, GoDaddy, GitHub, Google, Dropbox, Instagram, Microsoft, Twitter, Yahoo 및 Yandex와 같은 주요 브랜드의 계정은 EvilProxy를 사용하여 공격받을 수 있습니다.

Resecurity는 올해 5월부터 사용 가능한 EvilProxy의 임대료가 월 400달러라고 말했습니다.

CyberCX의 테스트 및 보안 보증 담당 이사인 Adam Boelow가 설명했습니다. 아이트뉴스 EvilProxy는 하드웨어 키 인증을 우회할 수 없습니다.

“U2F, FIDO 및 WebAuthn은 인증하는 사이트에 암호화 방식으로 연결되어 있습니다. 일부 공개/개인 키 요소와 기본적으로 하드웨어 키 답변에 서명해야 하는 문제가 있으므로 실제 사이트만 응답을 처리할 수 있습니다.”라고 Boileau는 말했습니다.

그는 “당신이 검증하는 사람을 이해하는 책임은 인간의 손에서 벗어났다”고 덧붙였다.

Boileau는 일회용 비밀번호 및 푸시 알림과 같은 다른 모든 MFA 체계는 위의 선택에 사람이 참여해야 한다고 말했습니다.

"트위터를 통해 다양한 주제에 대한 생각을 나누는 아 동율은 정신적으로 깊이 있습니다. 그는 맥주를 사랑하지만, 때로는 그의 무관심함이 돋보입니다. 그러나 그의 음악에 대한 열정은 누구보다도 진실합니다."